MITRE Caldera ile Zafiyet Oluşturma ve Log Analizi...

MİTRE CALDERA MITRE Corporation tarafından geliştirilmiştir. Temelinde MİTRE ATT&CK Framework yapısını barındıran CALDERA savunma ...

Siber Güvenlik Simülasyonları için MITRE Caldera K...

MİTRE CALDERA MITRE Corporation tarafından geliştirilmiştir. Temelinde MİTRE ATT&CK Framework yapısını barındıran CALDERA savunma ...

Event Logları NXLog ile Graylog’a Gönderme

Graylog sistemlerin loglarını merkezi bir sunucudan izlemek için kullanılan açık kaynak bir log yönetim ürünüdür. Büyük log verile...

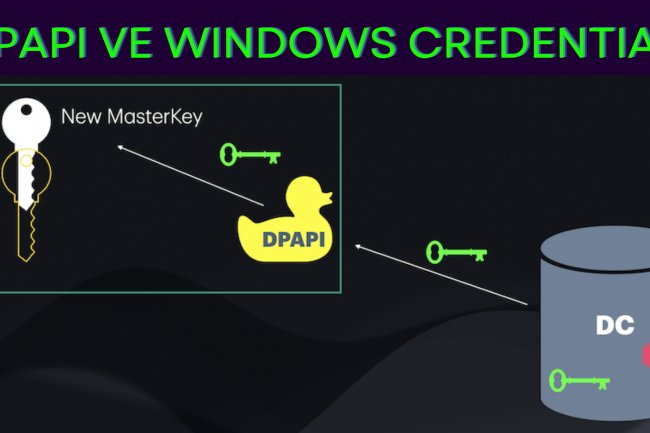

Windows DPAPI ve Active Directory: Kullanıcı Parol...

Tekrardan selamlar, bugün windows dpapi , windows credentials gibi yapılardan bahsedip DPAPI tarafından şifrelenmiş bir windows cr...

Zabbix Server Kurulum ve Konfigürasyonu

Açık kaynaklı bir ağ izleme ve BT alt yapılarını izlemeye yarayan bir yazılımdır. Birden fazla bileşenden oluşan Zabbix tüm izleme...

Graylog Kurulumu ve Yapılandırması

Graylog sistemlerin loglarını merkezi bir sunucudan izlemek için kullanılan açık kaynak bir log yönetim ürünüdür. Büyük log verile...

Network MITM Saldırıları

Değerli okurlarımız, bu yazımda man in the middle saldırısını işleyeceğiz, keyifli okumalar dilerim.

Windows'u Temizle ve Hızlandır: Gereksiz Dosyalard...

Windows bilgisayarlarda gereksiz dosya ve önbellekten arındırma ve sistem performansını artırmak için bu yazıyı yazdım iyi okumala...

PwnLab: init | VulnHub Makina Çözümü

Herkese tekrardan selamlar değerli okurlarımız. Bu yazımda " Pwnlab: init" makinasının çözümü ile karşınızdayım. Umarım faydalı ...

MOBSF İle APK Analizi

Değerli okurlarım, bu yazımda "2024 Siber Yıldız" CTF yarışmasında çıkan bir APK sorusunun analizini anlatacağım, keyifli okumalar...

6.EGE SİBER CTF YARIŞMASI | Jeopardy Writeup

Değerli okurlarımız, bu yazımda katıldığımız üniversiteler arası düzenlenen ve Jeopardy formatında olan 6.Ege Siber CTF yarışması...

LLMNR Poisoning

LLMNR Poisoning nedir? LLMNR Poisoning Saldırısı Nasıl Gerçekleştirilir? LLMNR Poisoning Saldırısından Etkilenmemek İçin Alınması ...