Kategori: Siber Güvenlik

CentOS 9 LVM Disk Genişletme: Terminal Üzerinden A...

CentOS 9'da disk genişletme işlemi, genellikle bir disk alanını artırmak veya mevcut bir bölümün boyutunu genişletmek için gerçekl...

LINUX SİSTEMLERDE CROWDSTRIKE FALCON SENSOR KURULU...

Bu yazıda, bulut tabanlı bir günlük yönetimi ve analiz platformu olan CrowdStrike Falcon LogScale altyapısını temel alarak Linux s...

MFA Yöntemleri Mercek Altında: Hangisi Daha Güvenl...

Parolanızın tek başına yeterli olmadığını biliyor muydunuz? Dijital dünyada her geçen gün artan siber tehditler karşısında en büyü...

AMSI (ANTİMALWARE SCAN INTERFACE)

AMSI (Antimalware Scan Interface), Microsoft tarafından geliştirilen ve zararlı betiklere, dosyasız saldırılara karşı güçlü koruma...

Yeni Nesil Siber Tuzaklar: Sahte AI Temalı Web Sit...

İnternette son zamanlarda yapay zeka temalı sahte web siteleri hızla artıyor. Blogumda bu tehdidin teknik detaylarını, özellikle d...

Zeek ile Ağ Trafiğini İzleme ve Analiz Etme

Bu yazımda Zeek’in ne işe yaradığını, nasıl kurulduğunu ve temel kullanım adımlarını paylaştım. Ayrıca Zeek loglarının nasıl anali...

Qeeqbox Honeypot Kurulumu ve Entegrasyonu

Bu yazımda Qeeqbox honeypot kurulumu , test edilmesi ve Wazuh/Graylog entegrasyonları gibi konulara değinilmiştir. Bu işlemler içi...

Dark Web Nedir? Mitler ve Gerçekler

Filmlerde gördüğümüz o gizemli hackerlar var ya, ya da internette dönen yasa dışı ticaretler. Dark Web denince aklımıza bunlar gib...

MITRE Caldera ile Zafiyet Oluşturma ve Log Analizi...

MİTRE CALDERA MITRE Corporation tarafından geliştirilmiştir. Temelinde MİTRE ATT&CK Framework yapısını barındıran CALDERA savunma ...

Siber Güvenlik Simülasyonları için MITRE Caldera K...

MİTRE CALDERA MITRE Corporation tarafından geliştirilmiştir. Temelinde MİTRE ATT&CK Framework yapısını barındıran CALDERA savunma ...

Event Logları NXLog ile Graylog’a Gönderme

Graylog sistemlerin loglarını merkezi bir sunucudan izlemek için kullanılan açık kaynak bir log yönetim ürünüdür. Büyük log verile...

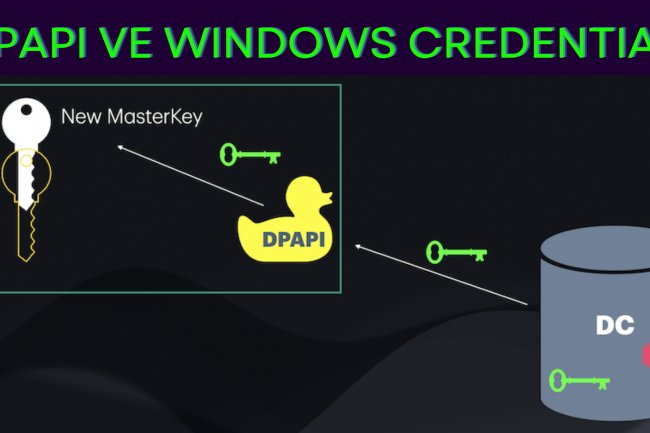

Windows DPAPI ve Active Directory: Kullanıcı Parol...

Tekrardan selamlar, bugün windows dpapi , windows credentials gibi yapılardan bahsedip DPAPI tarafından şifrelenmiş bir windows cr...

Zabbix Server Kurulum ve Konfigürasyonu

Açık kaynaklı bir ağ izleme ve BT alt yapılarını izlemeye yarayan bir yazılımdır. Birden fazla bileşenden oluşan Zabbix tüm izleme...

Graylog Kurulumu ve Yapılandırması

Graylog sistemlerin loglarını merkezi bir sunucudan izlemek için kullanılan açık kaynak bir log yönetim ürünüdür. Büyük log verile...