HTTP Protokolü

Siz değerli okurlarıma HTTP protokoü ile ilgili bilgi vermeye çalıştım.Faydalı olması dileğiyle,keyifli okumalar dilerim.

HTTP Protokolü

Öncelikle siz değerli okurlara hyper textten bahsederek başlamak istiyorum.

Dokümanın herhangi bir bölgesinde veya farklı dokümanlara bağlantı sağlayacak linkler yerleştirmeyi sağlayan bir uygulamalarıdır.

Yani dokümanı baştan sona incelemek yerine, dokümanın belirli bölgelerine linkler yerleştirerek geçme imkanı sağlar.

HTTP protokolü ise herhangi bir kaynaktan dağıtılan ve ortak kullanıma açık olan hiperortam bilgi sistemleri için web uygulama seviyesinde bir iletişim protokolüdür.

İnternette sunucular ve son kullanıcılar arasında bilgilerin nasıl aktarılacağına dair kurallar ve yöntemleri düzenleyen bir sistemdir.

Tarayıcılarda web uygulamaları HTTP protokolü üzerinde çalışmaktadır ve HTTP, kullanıcının bilgisayarı ve sunucu server) arasındaki veri alışverişinin kurallarını belirler yani webin alt yapısını oluşturur. HTTP ile alakalı tüm kurallar Internet Engineering Task Force (IETF) ve World Wide Web Consortium (W3C) tarafından oluşturulup yönetilmektedir.

Web uygulamalarına erişim için HTTP standartlarına uygun bir istek ilgili sunucuya iletilmelidir.

Bu isteği alan web sunucusu isteğin özelliklerine bakarak gerekli cevabı oluşturmalı ve son olarak cevabı göndermelidir.

HTTP üzerinden işlenen diğer tüm veriler mesajların gövde bölümündedir.

Yapılan istekler için HTTP metotları kullanılmaktadır.

Bu metotlar web sunucunun gelen isteği nasıl işleyeceğini belirlemektedir. Bu metotlar;

- GET: Web sunucusundan sadece bilgi alma amaçlı kullanılmaktadır. Yapılan isteklere cevabın gövdesi eklenir.

- HEAD: GET metodu ile benzer özellik gösterirken farklı olarak cevaba, cevabın gövdesi eklenmez.

- POST: Sunucuya veri yazdırmamızı sağlar.

- PUT: Servis sağlayıcı üzerinden kaynağı güncellemeyi sağlar.

- DELETE: bu metot ile sunucudaki herhangi bir veriyi silebilirsiniz.

- TRACE: Teşhis amaçlı kullanılan bir metottur. Sunucu bu metotla gelen istek mesajını aynı yanıt gövdesinde geri göndermelidir.

- OPTIONS: Belirli bir kaynak için kullanılabilecek HTTP metotlarını sunucudan sorgulamak için kullanılır.

- CONNECT: Bir Proxy sunucu üzrinden sunucuya bağlanmak ve bu sunucuyu tünel gibi kullanmayı sağlar.

- PATCH: Kaynağa istediğiniz küçük çaplı değişimi yapmanızı sağlar.

Web sunucusu tarafından iki ile başlayan bir cevap kodu dönmesi, cevabın başarılı bir şekilde istemciye iletildiği anlamına gelmektedir.

Üç ile başlayanlar iletilen mesaj sonrası yönlendirme isteklerinin yapılması gerektiği anlamını taşımaktadır.

Dört ile başlayanlar yapılan istekler istemcide bir hata olduğunu belirtirken beş ile başlayanlar ise sunucu tarafında bir hata olduğunu belirlemektedir.

Bağlantı olup olmadığı sunucuda dönen cevaba bakılarak anlaşılmaktadır.

|

Kod |

Kod Anlamı |

|

1xx |

Bilgi |

|

2xx |

Başarılı |

|

3xx |

Yönlendirme |

|

4xx |

İstemci Hatası |

|

5xx |

Sunucu Hatası |

HTTP cevap kodları

İstek ve cevap mesajlarının içerisindeki HTTP başlıkları bulunmaktadır. HTTP başlıkları sonrasında iki nokta üst üste karakteri ve sonrasında değer bilgisi içermektedir.

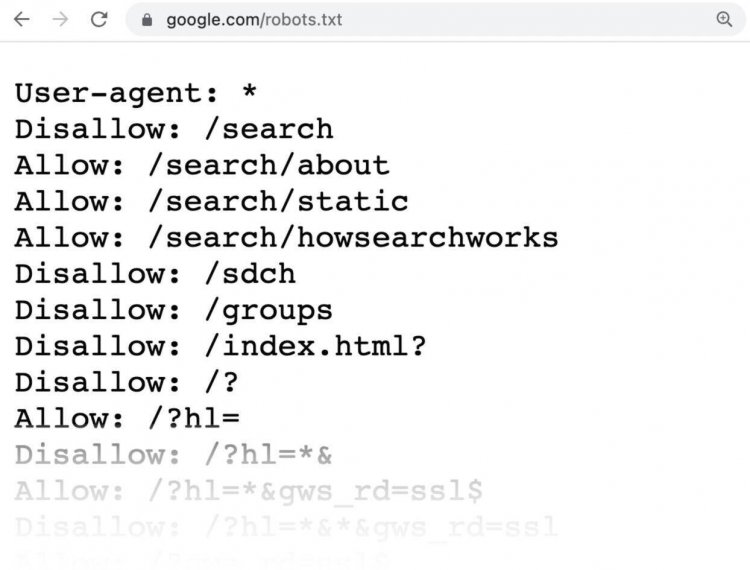

ROBOTS EXCLUSİON PROTOKOLU

Arama motorları erişilebilir web uygulamalarını düzenli olarak incelenmesini sağlayan ve son kullanıcılara içerik hizmeti sunan yapılardır.

Günümüzde en popüleri Google olarak bilinmektedir. Arama motorları sayfa içeriğinde yer alan bağlantıları takip ederek web uygulamalarının tüm sayfalarını otomatik gezerek kayıt etmektedir.

Bazı sayfaların kaydedilmesi yazılım geliştirici veya uygulama sahibi tarafından istenmeyebilir. Yönetici sayfaları, tema sayfaları, ön bellek klasörleri genellikle arama sonuçlarında çıkması istenmeyen sayfalardır.

Bu durumda otomatik olarak kayıt etme işlemi sunucu tarafında robots.txt dosyası içerisinde Robots Exclusion Protokolu kullanılarak limitlendirilebilir.

Bu şekilde çoğu arama motoru uygulaması ve sürekli internet gezen sistemler ana dizindeki robots.txt dosyasına erişim yaparak izin verilen ve verilmeyen dizinleri belirler.

Bu işlem için robots. txt dosyası içerisinde dizin / sayfa bilgileri girilmesi gerekmektedir.

Özel kaydedilmesi istenmeyen sayfalar arama motorunda görülmemektedir. Fakat robots.txt dosyası tüm kullanıcılar tarafında görülmektedir.

Bu durum aslında gizlenmek istenen dizinlerin kolaylıkla bulunmasına yol açmaktadır ve siber saldırganlar bu dosyayı bilgi kaynağı haline getirebilmektedir. Yani siber saldırganların saldırı hazırlık aşamalarında kullanılabilmektedir.

WEB UYGULAMA GÜVENLİĞİ

Günümüzde hızla gelişen teknoloji ve ihtiyaçlar işlenen bilginin niceliğiyle birlikte niteliğini de arttırmaktadır.

Büyük miktarda önemli veriler web uygulamaları tarafından kayıt edildiğinden saldırganlar tarafından önemli bir hedef haline gelmekte ve siber saldırganlar tarafından gerçekleştirilen saldırılar web uygulamalarında güvenlik ihlalleri oluşturabilmektedirler.

Web Uygulaması Güvenlik Açıkları Nelerdir?

Web uygulaması güvenlik açıkları, web tabanlı bir uygulamadaki bir sistem kusurunu veya zayıflığını içerir.

Büyük ölçüde form girdilerini doğrulamama veya temizlememe, yanlış yapılandırılmış web sunucuları ve uygulama tasarımı kusurları nedeniyle yıllardır varlar ve uygulamanın güvenliğini tehlikeye atmak için istismar edilebilirler.

Bu güvenlik açıkları, ağ veya varlık gibi diğer yaygın güvenlik açıkları türleriyle aynı değildir.

Web uygulamalarının birden çok ağ üzerinden birden çok kullanıcıyla etkileşime girmesi gerektiğinden ortaya çıkarlar ve bu erişilebilirlik düzeyi bilgisayar korsanları tarafından kolayca kullanılabilir.

Siber Güvenlik Tanımları

Ağ yapıları, son kullanıcı cihazları, sunucular, servisler etkileşimli bir şekilde birbirine bağlı tüm bilişim sistemleri siber dünyayı oluştururlar.

Siber dünyada birçok kritik veri ele geçirilmesi halinde maddi ve manevi birçok bilgi kaydedilip işlenmektedir. Kaydedilen bu veriler siber saldırganların hedefi olmaktadır. Bilgi güvenliği:

- Gizlilik

- Bütünlük

- Erişilebilirlik

olmak üzere üçe ayrılır ve saldırılar sonucunda bu güvenlik tehlikeye girebilmektedir.

Bilgi sistemlerinin güvenilir bir şekilde çalışabilmesi için üç temel bileşenin dengelenmesi gerekmektedir.

Bu denge risk değerlendirmesine göre yapılabilir. Bilgiye tüm yetkisiz ve istenmeyen erişimler gizlidir.

Erişilebilirlik, bilgiye herhangi bir zamanda ve istenilen şekilde erişmek anlamına gelir.

Bütünlük, bilgilerin bir kısmının veya tamamının zarar görmemesi veya yetkisiz bir şekilde değiştirilmemesi anlamına gelir.

Bilişim sistemlerini oluşturan varlıkların (sunucular, istemciler, yazılımlar) tüm savunmasız alanları siber saldırganlar tarafından yok edilmektedir.

Güvenlik testleri veya zafiyet analizleri güvenlik risklerin tespit edilip giderilmesi amacıyla gerçekleştirilmektedir.